综合介绍

AI-Infra-Guard 是由腾讯混元安全团队朱雀实验室开发的一款开源AI基础设施安全评估工具,旨在帮助用户快速发现和检测AI系统中的潜在安全风险。该工具支持对30多种AI框架和组件进行指纹识别,内置超过200个安全漏洞数据库,适用于个人开发者、企业运维人员以及安全研究者。通过高效扫描和易用性设计,用户无需复杂配置即可完成AI系统的安全巡检。项目托管于GitHub,采用MIT许可证开放源代码,欢迎社区贡献指纹规则和漏洞数据。AI-Infra-Guard不仅适用于AI开发环境的安全检测,还能集成到DevSecOps流程中,为企业提供轻量、实用的安全解决方案。

相关阅读:DeepSeek 带火 Ollama,你的本地部署安全吗?警惕算力被“盗用”!

功能列表

- 高效指纹识别: 支持识别包括LangChain、Ollama、Gradio、Open-WebUI、ComfyUI等在内的30多种AI组件,快速定位目标系统使用的技术栈。

- 漏洞扫描: 内置200多个安全漏洞匹配规则,检测AI基础设施中的潜在威胁并提供CVE漏洞信息。

- AI分析报告: 可选集成混元大模型或其他AI模型,生成详细的安全分析报告和修复建议。

- 本地一键检测: 支持本地环境扫描,无需额外网络请求,保护数据隐私。

- 多目标扫描: 支持同时扫描多个IP或域名,提升大规模检测效率。

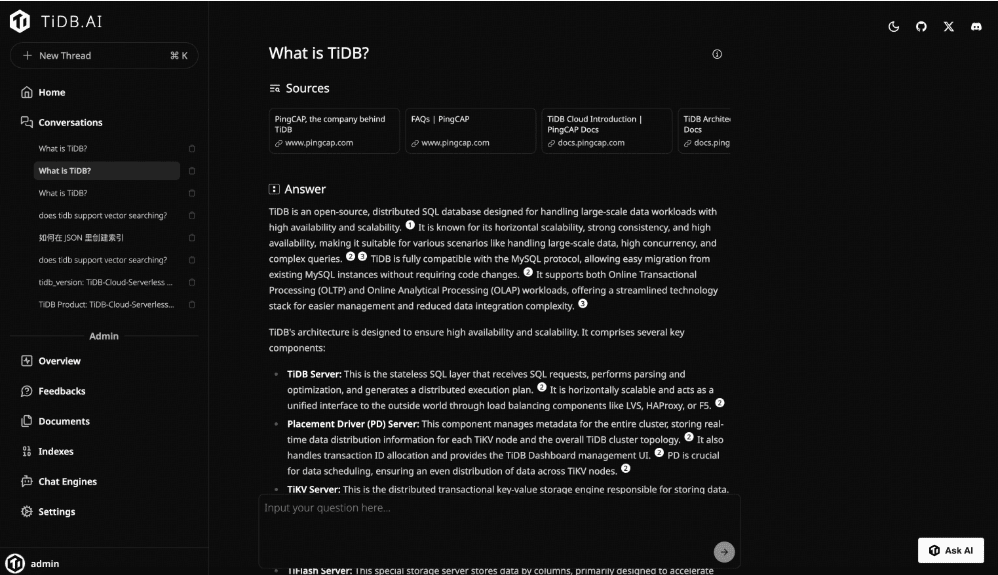

- 可视化界面: 提供Web UI操作模式,方便用户直观查看扫描结果。

- 灵活规则定制: 用户可通过YAML文件自定义指纹和漏洞规则,适应特定需求。

使用帮助

AI-Infra-Guard 是一个命令行工具,同时支持可视化界面操作。以下是详细的安装和使用指南,帮助用户快速上手。

安装流程

- 环境准备

- 系统要求:支持Linux、macOS、Windows。

- 依赖:需要安装 Go 语言环境(建议版本 1.18 或更高)。

- 可选:若使用AI分析功能,需配置混元大模型 token 或其他模型的 API Key(如 OpenAI)。

- 下载工具

- 访问 GitHub Releases 页面,根据操作系统下载最新版本的二进制文件(如

ai-infra-guard-linux-amd64)。 - 或者从源码构建:

git clone https://github.com/Tencent/AI-Infra-Guard.git cd AI-Infra-Guard go build -o ai-infra-guard main.go

- 访问 GitHub Releases 页面,根据操作系统下载最新版本的二进制文件(如

- 验证安装

- 在终端运行以下命令检查版本:

./ai-infra-guard --version - 若显示版本号(如 v0.0.6),说明安装成功。

- 在终端运行以下命令检查版本:

功能操作流程

1. 本地一键检测

- 用途:快速扫描本地运行的AI系统。

- 操作步骤:

- 确保本地AI服务正在运行。

- 在终端输入:

./ai-infra-guard -localscan - 工具会自动检测本地端口和服务,输出识别到的AI组件和潜在漏洞。

- 输出示例:

[INFO] Detected Component: Gradio

[VULN] CVE-2023-1234: Vulnerability in Gradio v3.0

2. 扫描单个目标

- 用途:检测指定IP或域名的AI系统。

- 操作步骤:

- 输入命令并指定目标:

./ai-infra-guard -target 192.168.1.1 - 工具将扫描目标地址,识别AI组件并列出安全风险。

- 注意:确保目标可访问,否则会提示连接失败。

3. 扫描多个目标

- 用途:批量检测多个地址。

- 操作步骤:

- 运行多目标扫描命令:

./ai-infra-guard -target 192.168.1.1 -target example.com - 或者将目标写入文件(如

targets.txt),每行一个地址:192.168.1.1 example.com - 使用文件输入扫描:

./ai-infra-guard -file targets.txt - 扫描完成后,结果会逐一显示。

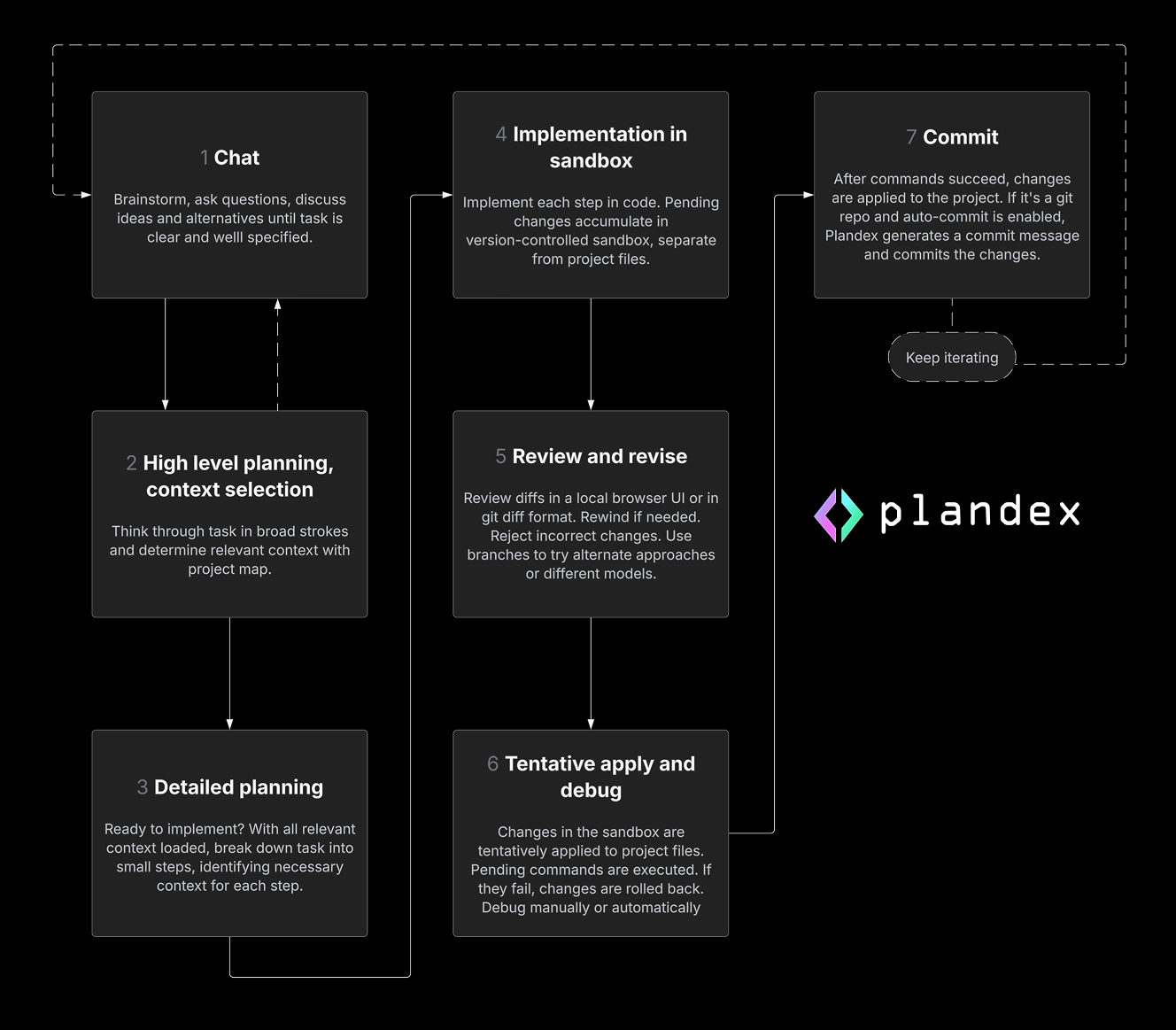

4. AI分析功能

- 用途:生成详细的安全报告和修复建议。

- 操作步骤:

- 获取混元 token(或配置其他模型的 API Key,如 OpenAI)。

- 运行带AI分析的扫描:

./ai-infra-guard -target example.com -ai -token [your-token] - 输出将包括漏洞详情和修复建议:

[REPORT] Component: LangChain

[VULN] CVE-2023-5678

[FIX] Update to version 1.2.3

5. 可视化界面操作

- 用途:通过Web界面查看扫描结果。

- 操作步骤:

- 启动Web服务:

./ai-infra-guard -ws

- 打开浏览器,访问

http://localhost:8080。 - 在界面输入目标地址,点击“扫描”按钮,实时查看结果。

- 界面功能:

- 显示扫描进度。

- 列出检测到的组件和漏洞。

- 下载报告文件。

自定义规则

- 路径:指纹规则位于

data/fingerprints目录,漏洞规则位于data/vuln目录。 - 操作步骤:

- 编辑 YAML 文件,例如添加新的指纹规则:

info: name: my-component author: User severity: info http: - method: GET path: "/" matchers: - body: "unique-string" - 保存后重新运行扫描,工具会加载新规则。

注意事项

- 网络权限:扫描外部目标时,确保有合法授权,避免违反法律。

- 性能优化:多目标扫描时,建议根据硬件配置调整并发数(默认优化良好)。

- 更新工具:定期检查 GitHub Releases,下载最新版本以获取更多指纹和漏洞数据。

通过以上步骤,用户可以轻松使用 AI-Infra-Guard 检测AI系统的安全性,无论是本地开发环境还是企业级部署,都能快速上手并获得实用结果。

© 版权声明

文章版权归 AI分享圈 所有,未经允许请勿转载。

相关文章

暂无评论...