Filtración de la base de datos DeepSeek: riesgos de seguridad tras el auge de la IA china

En los últimos años, China ha conseguido logros de renombre mundial en el campo de la inteligencia artificial, y varias empresas como DeepSeek Se trata de una empresa innovadora. Sin embargo, al tiempo que se persiguen avances tecnológicos, no deben ignorarse las cuestiones de seguridad, y la filtración de la base de datos DeepSeek ha hecho sonar de nuevo la alarma, recordándonos que debemos encontrar un equilibrio entre desarrollo tecnológico y seguridad para evitar repetir los mismos errores.

Filtración no significa que los datos del usuario se utiliza maliciosamente, esta prueba sólo revela problemas de seguridad, esta vulnerabilidad se ha cerrado en el tiempo después del descubrimiento, no caiga en pánico.PS: De hecho, cada pieza de sus datos es transparente. Y observando esta vulnerabilidad, es razonable adivinar con qué propósito se utiliza, ¿por qué preocuparse por la privacidad en esta vida?

Wiz Research expone la base de datos de DeepSeek y filtra información confidencial, incluidos los registros de chat

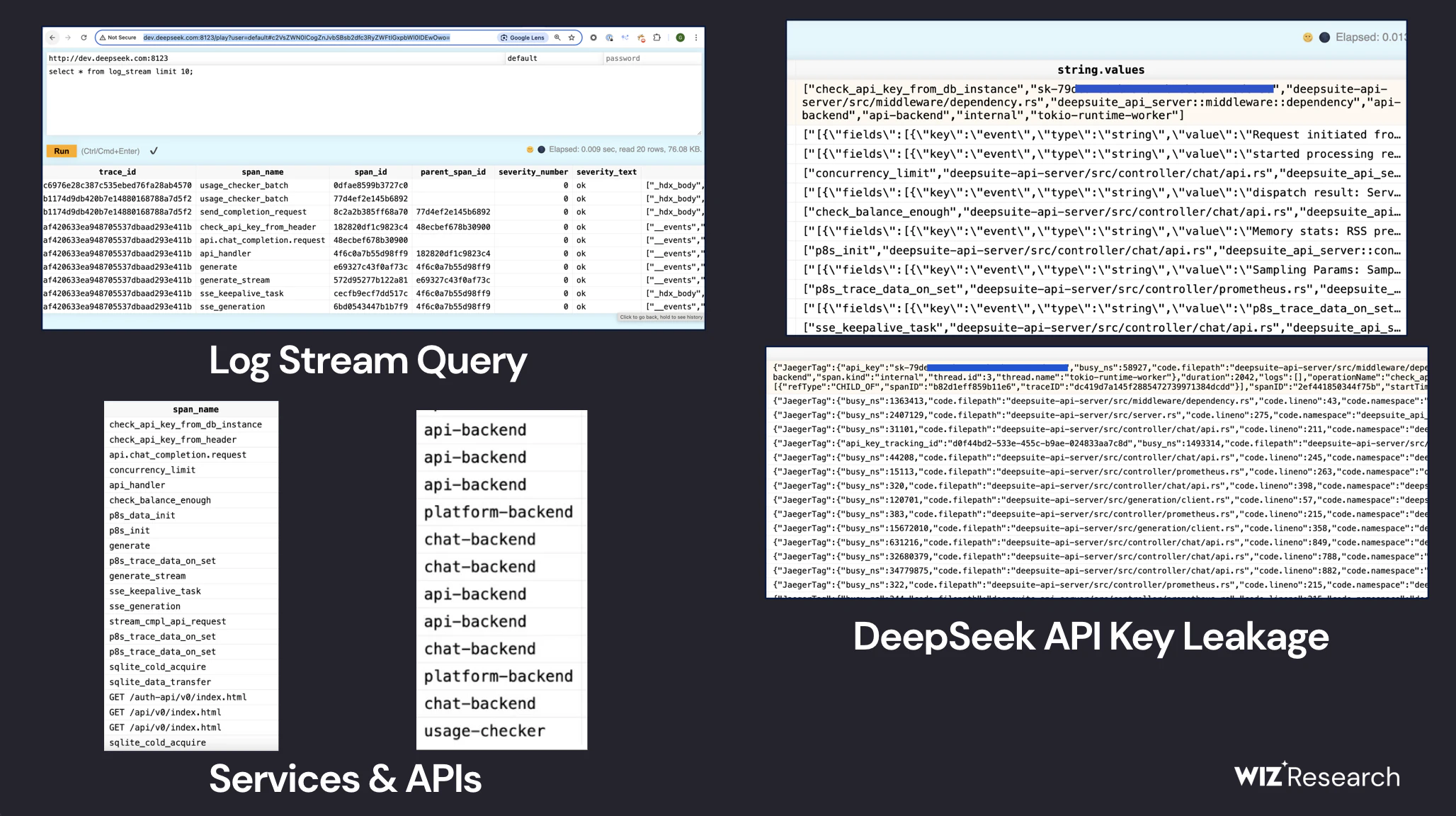

Una base de datos de acceso público perteneciente a DeepSeek permitía el control total de las operaciones de la base de datos, incluida la capacidad de acceder a datos internos. La exposición incluía más de un millón de líneas de flujos de registro que contenían información altamente sensible.

Wiz Research descubrió una base de datos ClickHouse de acceso público perteneciente a DeepSeek que permitía un control total sobre las operaciones de la base de datos, incluida la capacidad de acceder a datos internos. La exposición incluyó más de un millón de líneas de flujos de registro que contenían registros de chat, claves, detalles de backend y otra información altamente sensible.El equipo de Wiz Research inmediatamente y responsablemente reveló el problema a DeepSeek, que rápidamente tomó medidas para proteger los datos expuestos.

En esta entrada del blog, detallaremos nuestras conclusiones y consideraremos sus implicaciones más amplias para el sector en su conjunto.

resúmenes

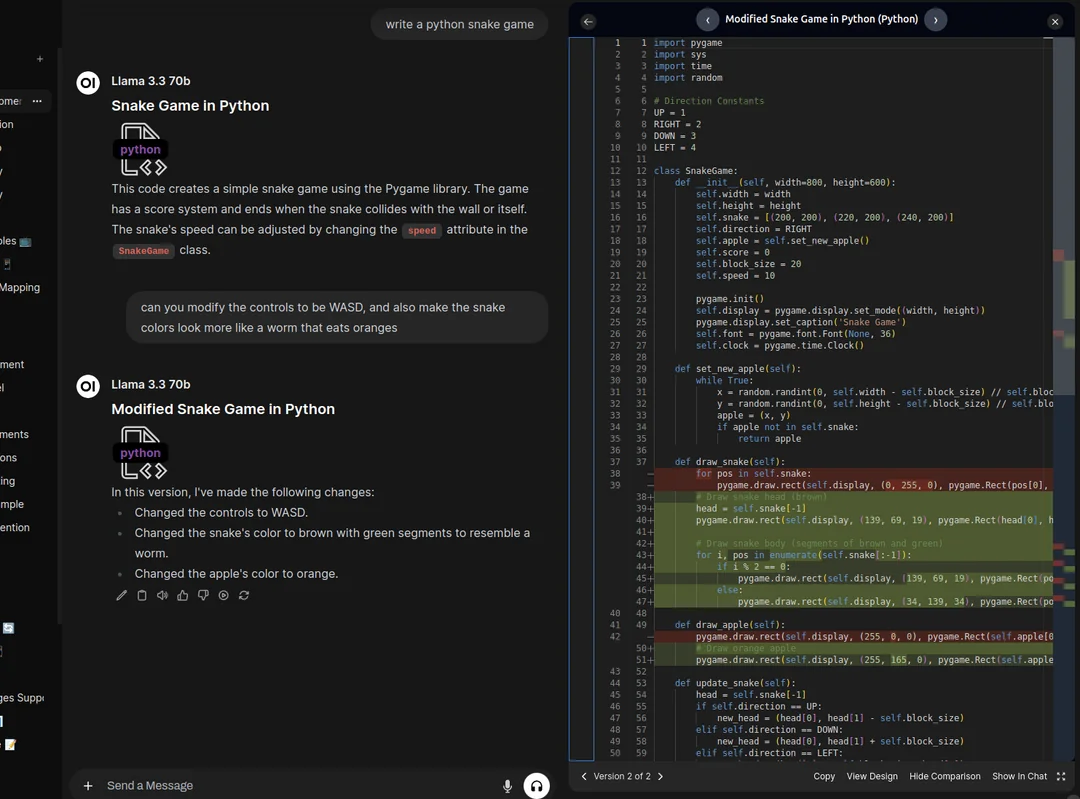

DeepSeek es una startup china de IA conocida por sus innovadores modelos de IA, en particular el DeepSeek-R1 que recientemente ha recibido mucha atención mediática. El modelo rivaliza en rendimiento con los principales sistemas de IA, como el o1 de OpenAI, y destaca por su rentabilidad y eficiencia.

Con DeepSeek haciendo olas en el espacio de la IA, el equipo de Wiz Research se propuso evaluar su postura de seguridad externa e identificar cualquier vulnerabilidad potencial.

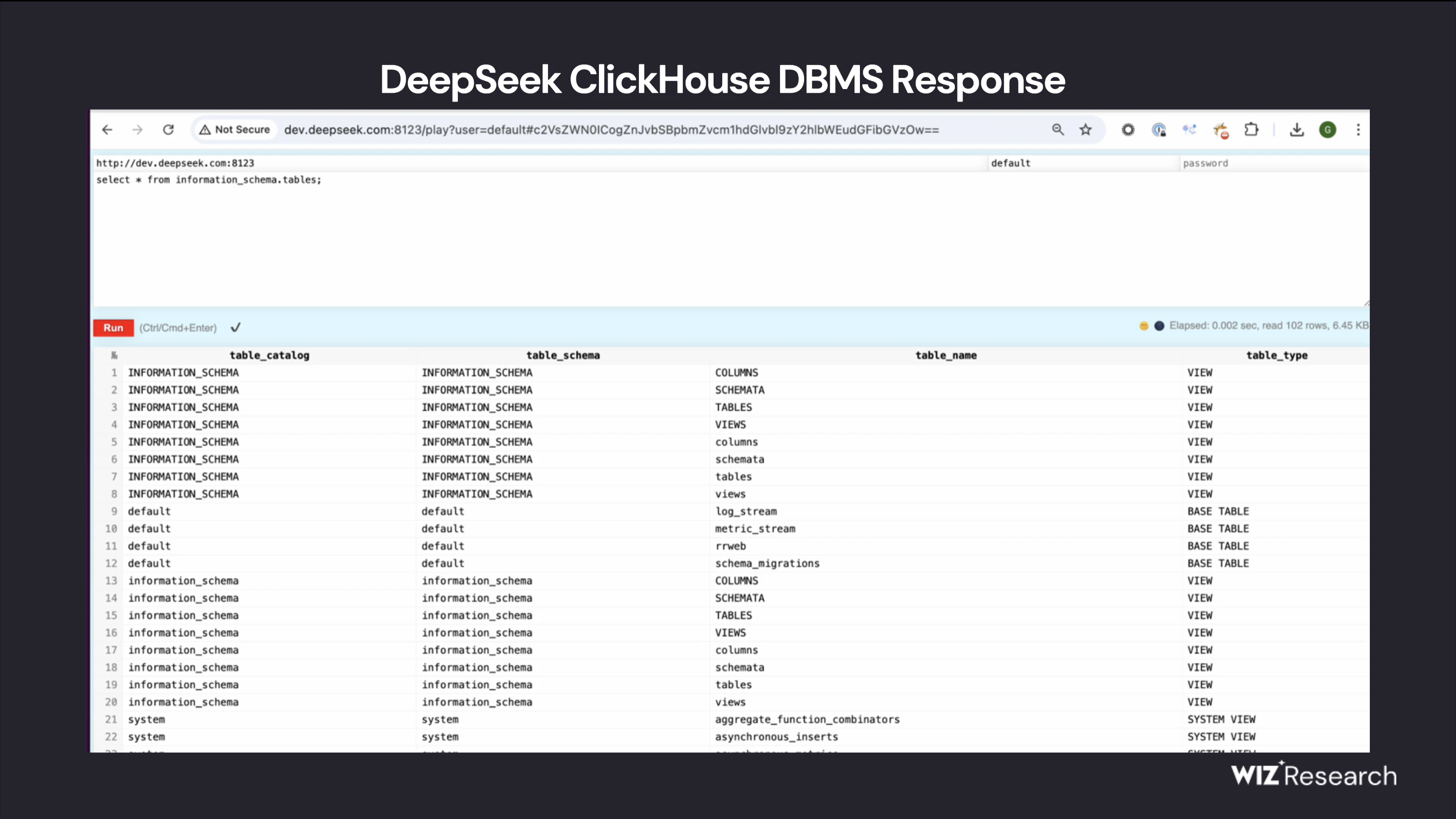

En cuestión de minutos, descubrimos una base de datos ClickHouse de acceso público asociada a DeepSeek que estaba completamente abierta y sin autenticar, exponiendo datos sensibles. Está alojada en oauth2callback.deepseek.com:9000 y dev.deepseek.com:9000.

La base de datos contiene una gran cantidad de registros de chat, datos de back-end e información confidencial, incluidos flujos de registro, claves de API y detalles operativos.

Y lo que es más importante, esta exposición permite el control total de la base de datos y la elevación potencial de privilegios dentro del entorno de DeepSeek sin necesidad de ningún mecanismo de autenticación o defensa contra el mundo exterior.

proceso de exposición

Nuestros esfuerzos de reconocimiento comenzaron evaluando los dominios de acceso público de DeepSeek. Mediante el mapeo de la superficie de ataque externa utilizando técnicas de reconocimiento directo (descubrimiento pasivo y activo de subdominios), identificamos aproximadamente 30 subdominios orientados a Internet. La mayoría de los subdominios parecían benignos y alojaban elementos como interfaces de chatbot, páginas de estado y documentación de API, ninguno de los cuales indicaba inicialmente una exposición de alto riesgo.

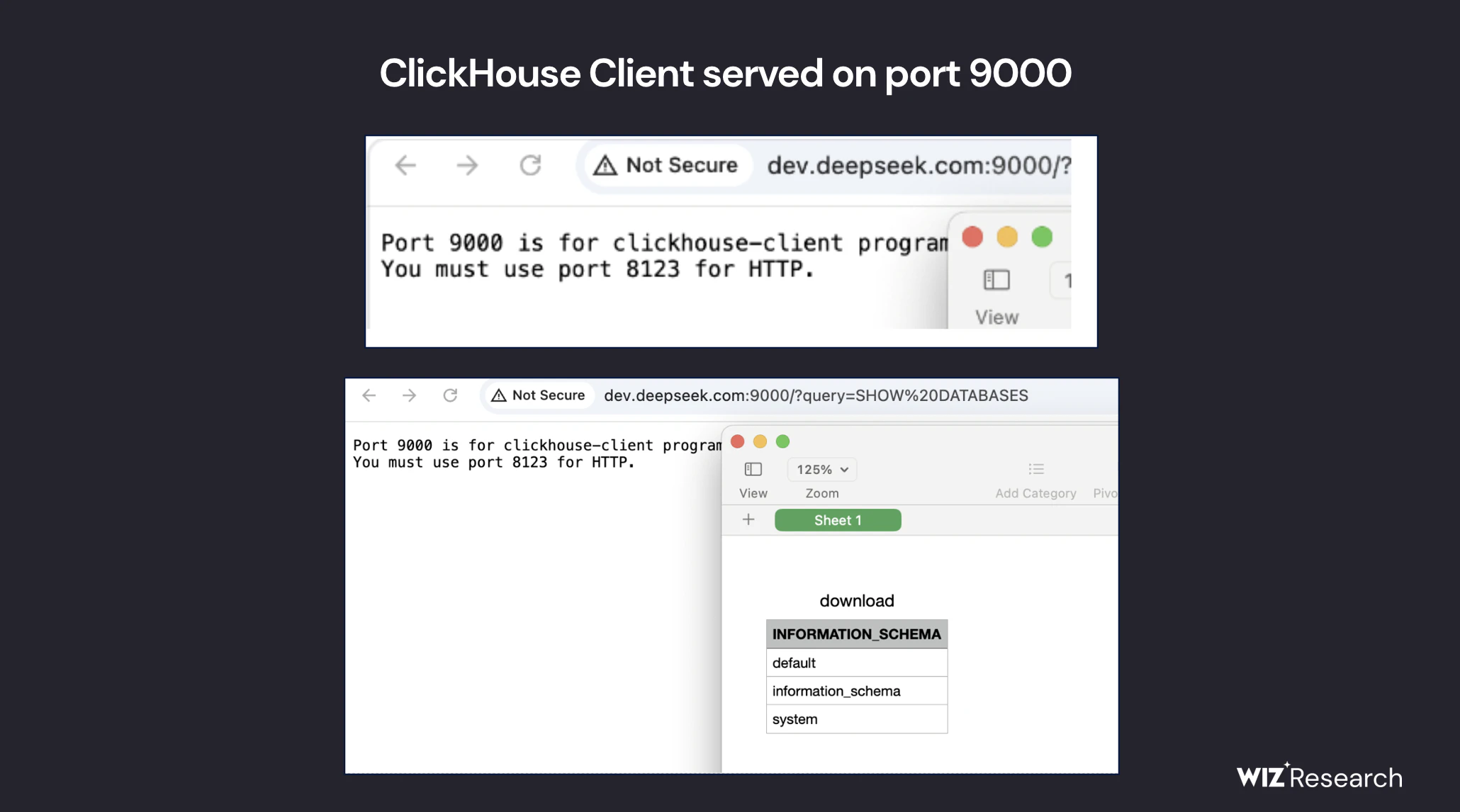

Sin embargo, cuando ampliamos nuestra búsqueda más allá de los puertos HTTP estándar (80/443), detectamos dos hosts asociados a lo siguientePuertos abiertos inusuales (8123 y 9000)::

- http://oauth2callback.deepseek.com:8123

- http://dev.deepseek.com:8123

- http://oauth2callback.deepseek.com:9000

- http://dev.deepseek.com:9000

Tras una investigación más profunda, los puertos apuntaron a unBase de datos ClickHouse de acceso públicoSe podía acceder a la base de datos sin ningún tipo de autenticación, lo que fue motivo inmediato de alarma.

ClickHouse es un sistema de gestión de bases de datos columnares de código abierto diseñado para realizar consultas analíticas rápidas en grandes conjuntos de datos. Fue desarrollado por Yandex y se utiliza ampliamente para el procesamiento de datos en tiempo real, el almacenamiento de registros y el análisis de big data, lo que sugiere que este tipo de exposición es un descubrimiento muy valioso y sensible.

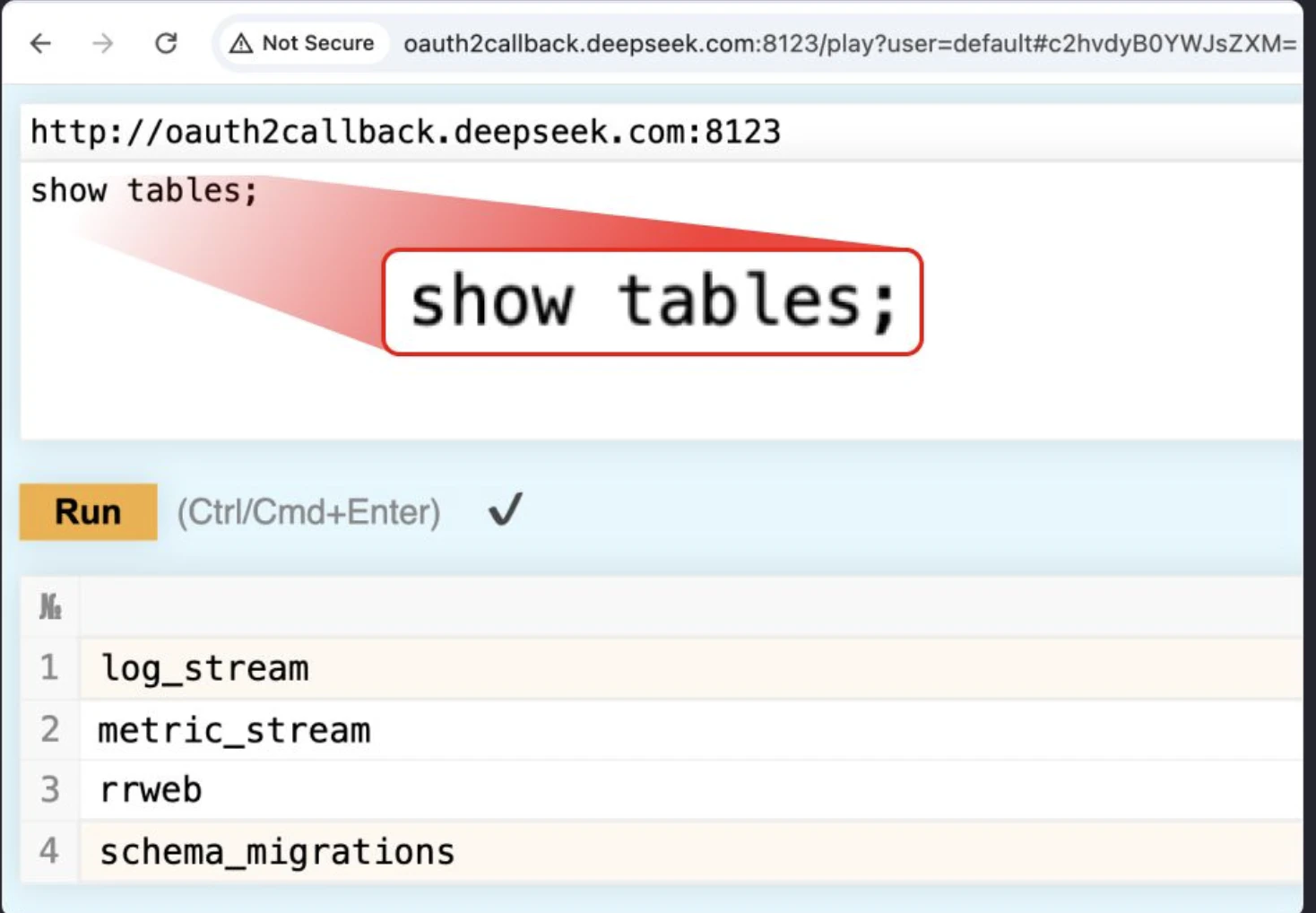

Utilizando la interfaz HTTP de ClickHouse, accedemos a la ruta /play, que esPermite ejecutar consultas SQL arbitrarias directamente desde el navegador. Ejecute un simple SHOW TABLES; la consulta devuelve una lista completa de los conjuntos de datos accesibles.

Formularios de salida ClickHouse Web UI

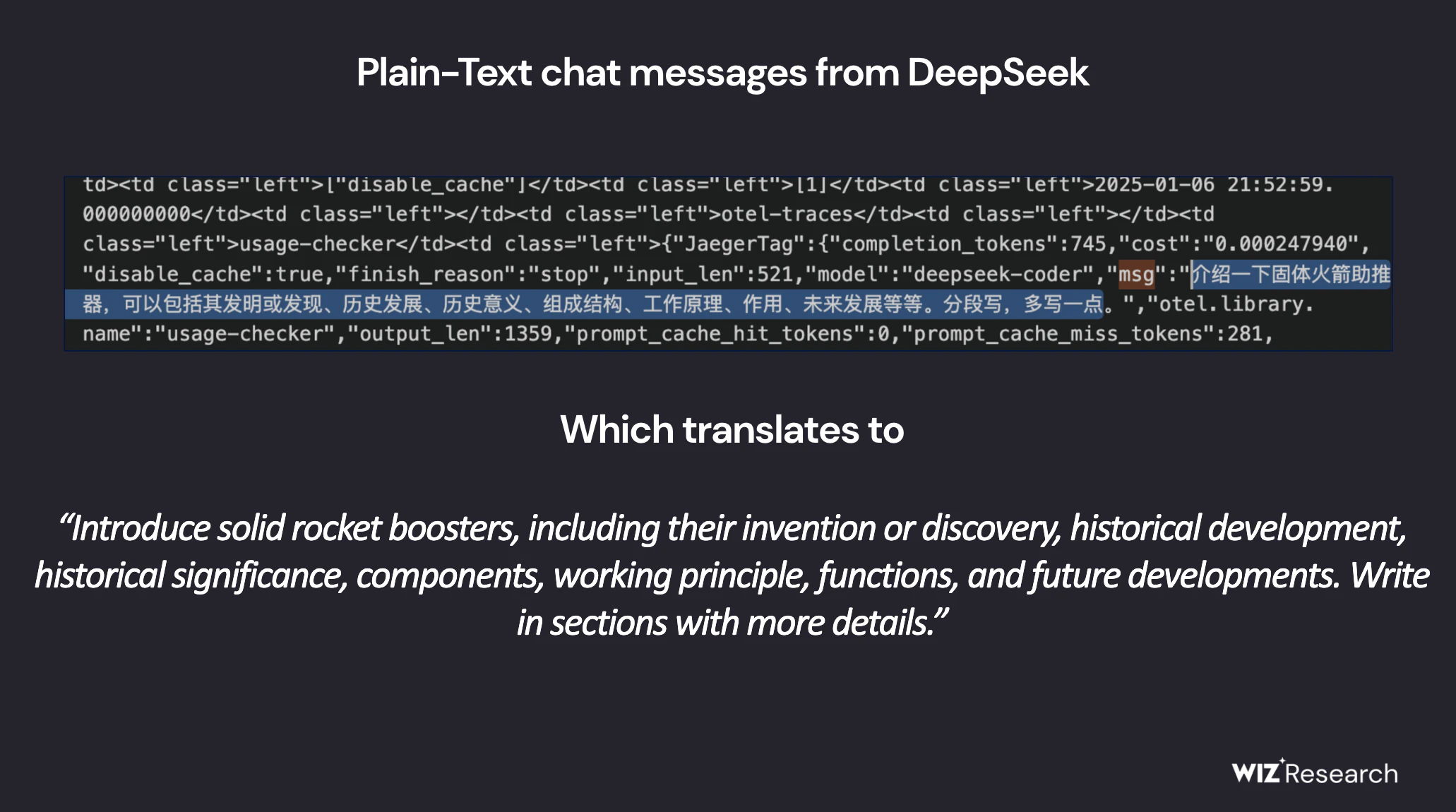

Una tabla que destaca es log_stream, que contiene tablas conDatos muy sensiblesde un gran número de troncos.

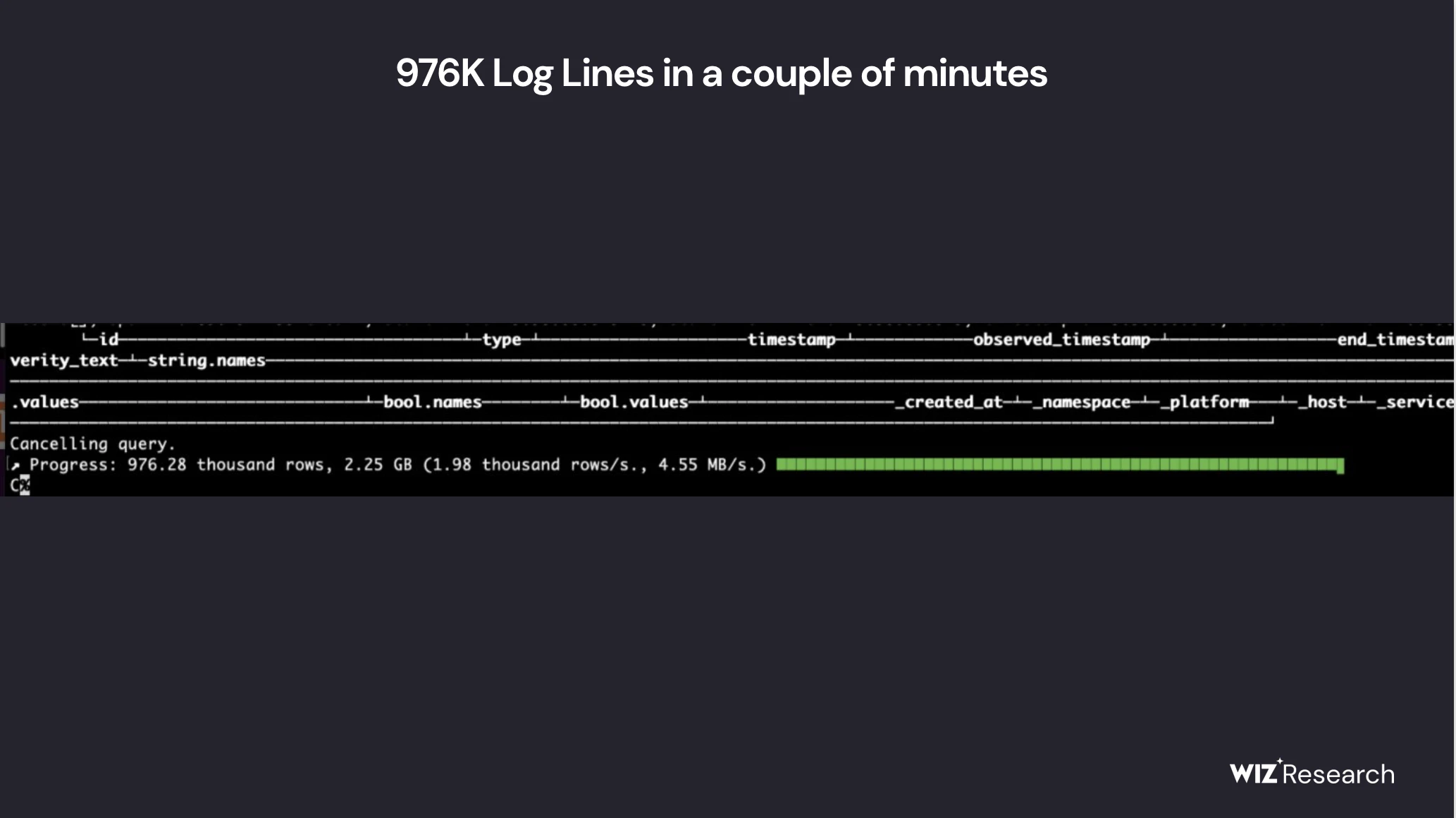

La tabla log_stream contieneMás de 1 millón de entradas de registroLa primera es que contiene columnas especialmente reveladoras:

- timestamp - la fecha del registro desde 6 de enero de 2025inauguración

- span_name - hace referencia a varios nombres internos Punto final de la API DeepSeek

- cadena.valores - Registro de texto sin formatoIncluyeregistro del chatyClaves API, detalles de backend y metadatos operativos

- _servicio - indica qué Servicios DeepSeekSe generan registros

- fuente - exposiciónOrigen de la solicitud de registroContieneRegistros de chat, claves API, estructura de directorios y registros de metadatos del chatbot

Este nivel de acceso supone un grave riesgo para la propia seguridad de DeepSeek y la de sus usuarios finales. Un atacante no sólo puede recuperar registros confidenciales y mensajes de chat en texto plano, sino que también puede utilizar consultas como SELECT * FROM file('filename') para extraer contraseñas en texto plano y archivos locales, así como información privada directamente del servidor, dependiendo de la configuración de ClickHouse.

(Nota: no realizamos consultas intrusivas más allá del ámbito de la enumeración para mantener unas prácticas de investigación éticas).

Principales conclusiones

La rápida adopción de servicios de IA sin las medidas de seguridad adecuadas es intrínsecamente arriesgada. Esta exposición pone de relieve que los riesgos de seguridad directos de las aplicaciones de IA proceden de la infraestructura y las herramientas que las soportan.

Aunque gran parte de la atención en torno a la seguridad de la IA se ha centrado en las amenazas futuras, el peligro real a menudo proviene de riesgos fundamentales, como la exposición accidental de bases de datos externas. Estos riesgos son la base de la seguridad y deben seguir siendo una prioridad para los equipos de seguridad.

A medida que las organizaciones se apresuran a adoptar herramientas y servicios de IA de un número creciente de empresas emergentes y proveedores, es importante recordar que, al hacerlo, estamos confiando datos sensibles a estas empresas. El rápido ritmo de adopción a menudo lleva a descuidar la seguridad, pero la protección de los datos de los clientes debe seguir siendo una prioridad absoluta. Los equipos de seguridad deben colaborar estrechamente con los ingenieros de IA para garantizar la visibilidad de la arquitectura, las herramientas y los modelos utilizados, de modo que podamos proteger los datos y evitar su exposición.

llegar a un veredicto

El mundo nunca ha visto una tecnología adoptada a tal ritmo como la IA. Muchas empresas de IA se han convertido rápidamente en proveedores de infraestructuras críticas sin los marcos de seguridad que suelen acompañar a una adopción tan generalizada. A medida que la IA se integra más profundamente en las empresas de todo el mundo, el sector debe reconocer los riesgos de manejar datos sensibles y aplicar prácticas de seguridad comparables a las que exigen los proveedores de nubes públicas y los grandes proveedores de infraestructuras.

© declaración de copyright

Derechos de autor del artículo Círculo de intercambio de inteligencia artificial Todos, por favor no reproducir sin permiso.

Artículos relacionados

Sin comentarios...